Londres

Un ciberataque sin precedentes golpeaba este sábado a decenas de miles de computadoras en un centenar de países donde afectaba entidades o empresas como hospitales británicos, bancos rusos y multinacionales.

Desde Rusia a España y desde México a Vietnam, millares y millares de computadoras personales fueron invadidas por un programa que aprovechó una falla del sistema operativo Windows y que se propagó a través de documentos pirateados de la Agencia de Seguridad Nacional (NSA) de Estados Unidos.

El virus bloquea los documentos de los usuarios y los piratas exigen a sus víctimas pagar una suma de dinero en la moneda electrónica bitcoin para permitirles accesar nuevamente a los archivos.

Microsoft reactivó una actualización para ayudar a los usuarios de ciertas versiones de su sistema operativo Windows a enfrentar el ciberataque mundial perpetrado con un virus ransomware llamado "Wannacry".

En un blog publicado en (https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-wannacrypt-attacks/), Microsoft destacó haber publicado en marzo una actualización para impedir este tipo de ataque

Los expertos estaban divididos el sábado sobre la magnitud del ataque.

"Aún no sabemos si está aumentando o descendiendo". Aún estamos en fase de análisis", dijo Laurent Maréchal, experto en seguridad de McAfee.

La Policía francesa estimó en "más de 75.000" la cantidad de computadoras atacadas en todo el mundo. Ese balance "es provisoional y podría aumentar en los próximos días", dijo Valérie Maldonado, del organismo francés de lucha contra los crímenes cibernéticos.

Sectores afectados. El Servicio de Nacional de Salud (NHS) del Reino Unido parece haber sido una de las principales víctimas y potencialmente es el caso más inquietante debido al riesgo para la salud de los pacientes.

Pero está lejos de ser el único afectado.

El constructor francés de autos Renault reconoció que sufrió el ataque, especialmente en una planta en Rumania y en otra de su subsidiaria Nissan en Gran Bretaña.

El Banco Central de Rusia también dijo que fue invadido por el virus, lo mismo que varios ministerios. Asimismo, los piratas intentaron entrar a la red de ferrocarriles.

El gigante estadounidense del correo privado FedEx y el Ministerio de Interior ruso sufrieron el ataque. En Francia, el constructor de automóviles Renault suspendió su producción en varias plantas del país "para evitar la propagación del virus", indicó la dirección del grupo.

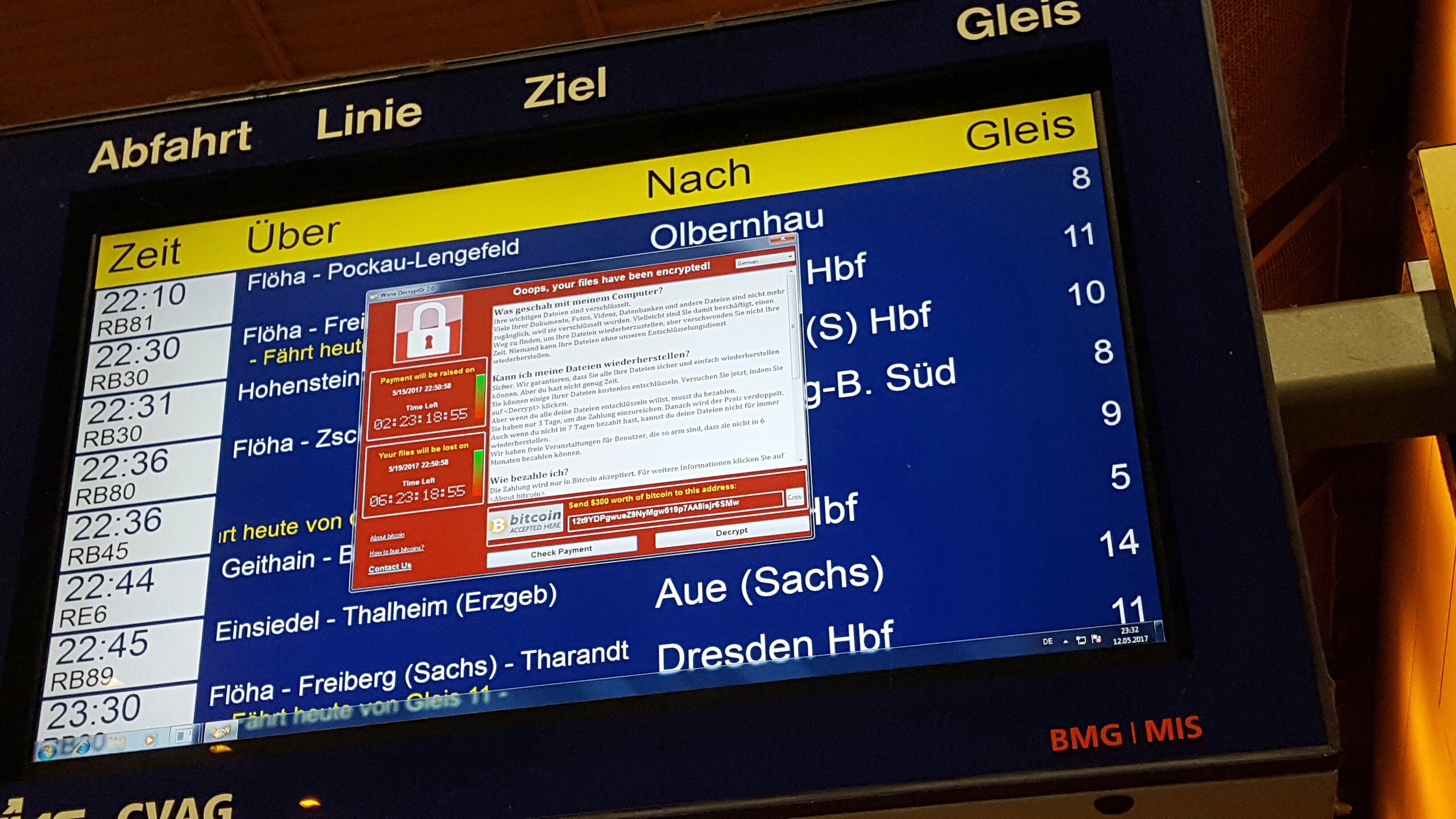

También está golpeada la compañía ferroviaria pública alemana. Aunque los paneles de las estaciones fueron pirateados, la Deutsche Bahn aseguró que el ataque no tuvo ningún impacto en el tráfico.

Las autoridades estadounidenses y británicas aconsejaron a los damnificados a no pagar el rescate que exigen los piratas para desbloquear las computadoras.

"Particulares y organizaciones están alertados de no pagar el rescate ya que este no garantiza que será restaurado el acceso a los datos", destacó el Departamento de Seguridad Interior de Estados Unidos en un comunicado .

El antiguo pirata español Chema Alonso, ahora responsable de ciberseguridad de Telefónica -otro grupo afectado por el ataque-, escribió este sábado en su blog que "el ruido mediático que produce este ransomware no ha tenido mucho impacto real" ya que "se puede ver en la cartera bitCoin utilizada que el número de transacciones" es débil.

Forcepoint Security Labs, otra empresa del sector, señaló que la campaña de difusión de e-mails afectados es del orden de 5 millones de correos electrónicos por hora, que propagan el malware llamado WCry, WannaCry, WanaCrypt0r, WannaCrypt o Wana Decrypt0r.

El viernes, en las redes sociales se compartieron imágenes de decenas de pantallas de computadoras del NHS en las que se veían pedidos de pago de $300 en bitcoins con la mención: "íOoops, sus archivos han sido encriptados!".

El pago debe realizarse en tres días, o el precio se duplica. Además, si la cantidad no se abona en siete días, los archivos pirateados serán eliminados, precisó el mensaje.

Según la sociedad Kaspersky Lab, un grupo de hackers llamado Shadow Brokers difundió el virus en abril alegando haber descubierto el defecto de la NSA.